Bu yazımda sizlere Windows 2008 server üstüne certification services kurarak Exchange 2007 yapımıza sertifika alarak OWA sitesine SSL ile sertifika uyarısı almadan girmeyi ve günümüzde kullanımı popüler olan RPC over http için neler yapmamız gerektiğini anlatmaya çalışacağım.

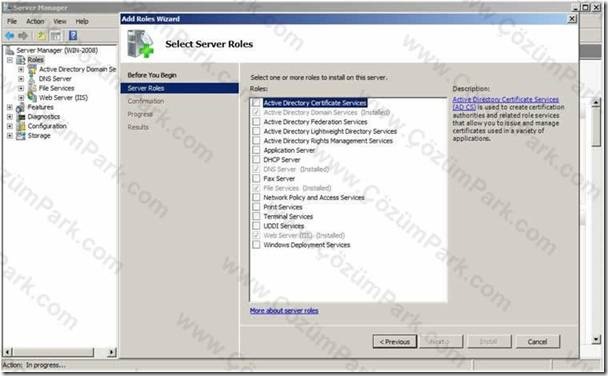

İlk önce Server Manager’dan “Add Role” diyerek “Active Directory Certification Services” rolünü seçiyoruz.

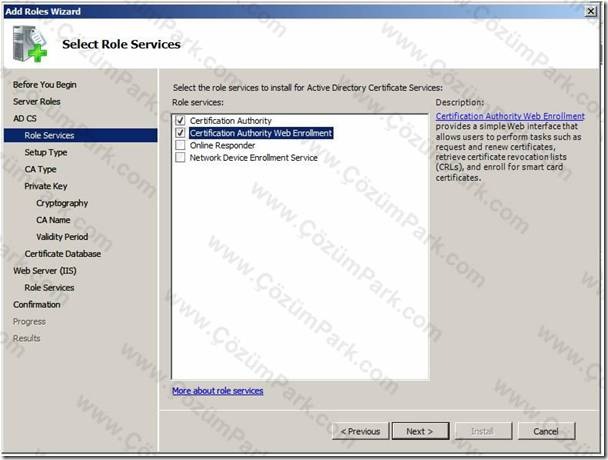

Bu ekranda “ Certification Authority Web Enrollment” seçeneğini de seçiyoruz ki Web sayfasından CA mıza erişip sertifika alabilelim.

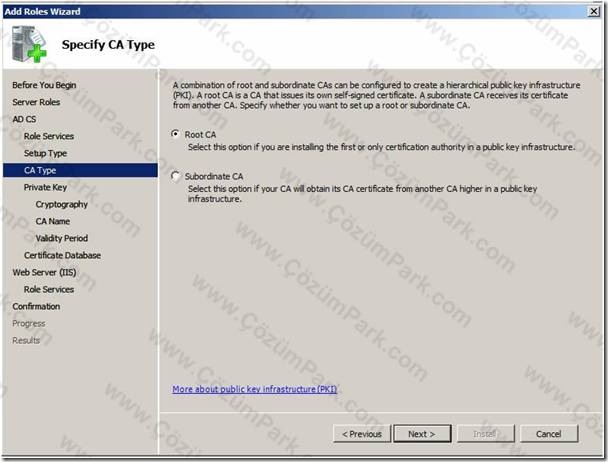

CA yı Domain ortamında kuruduğumuz için “Enterprise” seçeneği ile devam ediyoruz. Bu sayede Domain’e üye olan kullanıcılar için client tarafında sertifika çekmeden CA mız için güveni sağlamış oluyoruz.

Ortamda tek bir CA olduğu ve oda bu kurduğumuz sunucu olduğu için bu ekranda ROOT CA seçeneği ile devam ediyoruz.

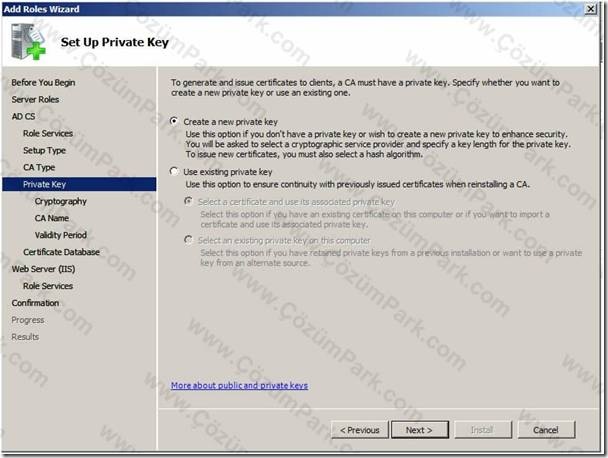

İlk kurulum olduğu için yeni bir Private Key üretiyoruz. Eğer ortamda bulunan başka bir CA dan private key almak istersek ya da elimizde olan bir key dosyasını göstererek kuruluma devam etek istersek 2 seçenek ile devam etmeliyiz.

Bu ekranda sertifikaların şifreleme türünü seçiyoruz. Üst kısımda hizmeti geliştiren sağlayıcıyı alt kısımdan da sertifikanın HAS algorithm’ini seçiyoruz. 2008 server’da birçok şifreleme algoritması desteklenmekte. Bu konuda daha fazla bilgi isteyenler https://en.wikipedia.org/wiki/Cryptographic_hash_function bu yazıyı inceliyebilirler.

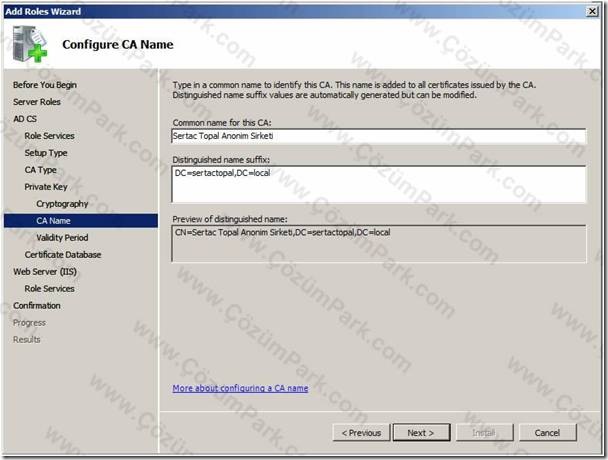

Bu ekran 2003 server’a göre düşündüğünüzde biraz değişik. 2003 server’da Common name kısmına dışarıdan erişildiğinde hangi isimden gelinmesini istiyorsak onu giriyorduk (mail.cozumpark.com) gibi yoksa sorunlar olabiliyordu. Burada ise firma adımızı yada istediğimiz başka bir ismi girebiliriz. 2008 server’ da dışarıdan çözümlenmesini istediğimiz isimleri yazımızın devamındaki gibi ekleyeceğiz.

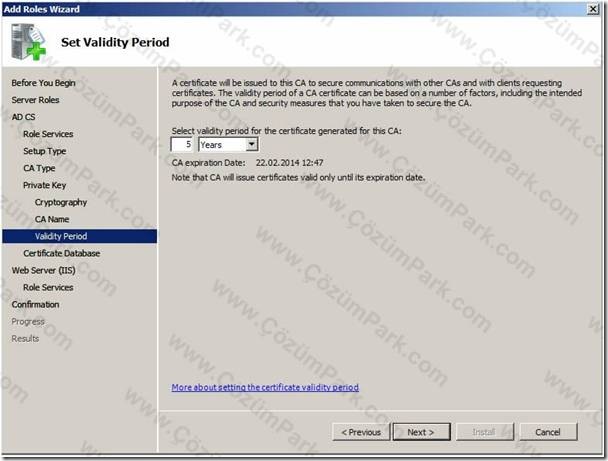

Dağıtılan sertifikaların geçerlilik sürelerini belirlediğimiz ekran. Defaut değer 5 yıl olarak gelmekte. Bu ne demek? Client’a Certsrv sitesinden sertifika yüklediniz ve aradan yukarıdaki belirttiğiniz süre kadar zaman geçti. Sonrasında client bilgisayar sertifikası expire olduğundan OWA dan yada RPC over http olarak aldığı hizmette sertifika uyarısıyla karşılaşacak. Bu durumda certsrv sitesinden sertifikasını renew etmesi gerekecek.

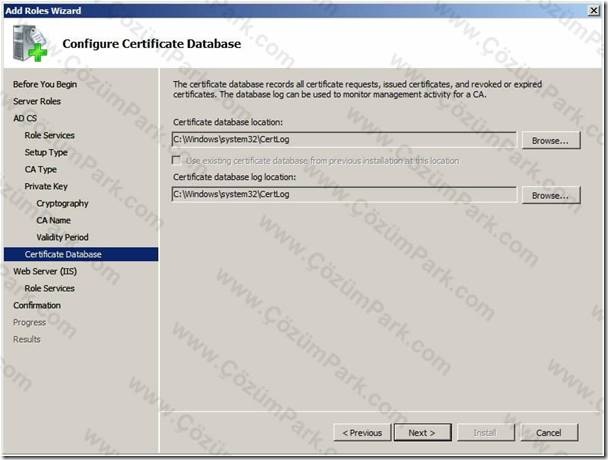

CA mızın database’ini tuttuğu yer. İsteyenler değiştirebilirler. Ben bu şekilde devam ediyorum.

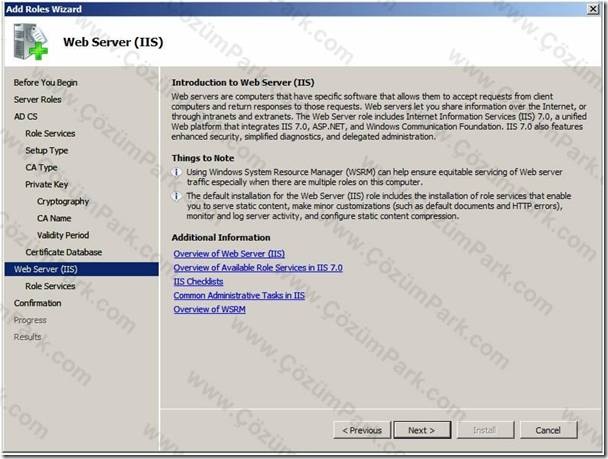

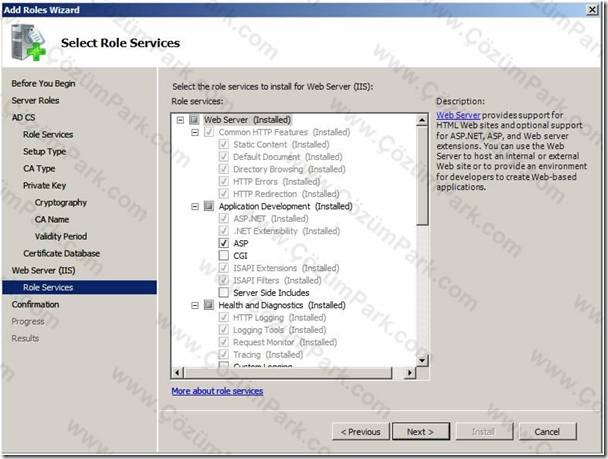

Ben kuruluma başladığımda hatırlarsanız “Certification Authority Web Enrollment” seçeneğini seçmiştim. Sebebi kullanıcılara CERTSRV sitesi üstünden sertifika alabilmelerini sağlamaktı. Yukarıdaki 2. resimde bununla ilgili gereken bileşenleri kuruyor. Bazı seçenekler zaten kurulu olduğu için silik durumda. Wizard sadece gerekli olanları otomatik olarak işaretlemiş. Next diyerek devam ediyoruz.

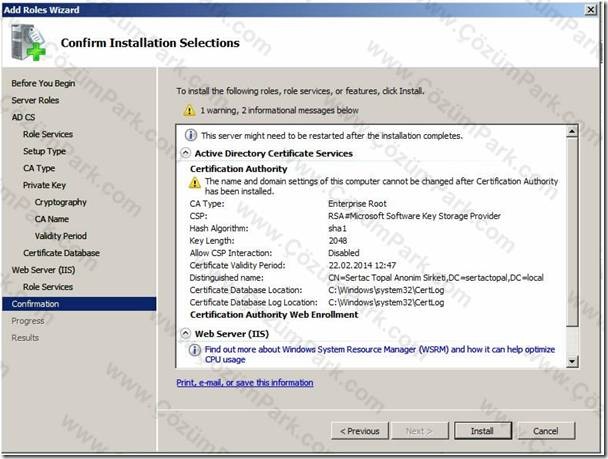

Yüklemeye başlamadan önce yaptığımız ayarları bize gösteren bir onaylama ekranı.

Kurulumumuzu sorunsuz olarak tamamladık.

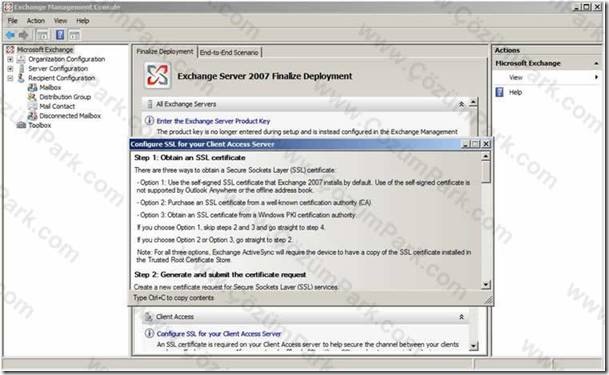

Şimdi Exchange 2007 için sertifika talebi oluşturacağız. 2003 server üstünde Exchange 2003 kullananlar bilirler eskiden IIS üstünden web sitesi için sertifika talebi dosyası oluşturup Certsrv sayfasından onu sertifikaya dönüştürürdük. 2008 Server üstünde bu işlem tamamen command prompt’dan komutlar ile yapılır bir duruma getirilmiş. Şimdi bu komutları kullanarak işleme devam edelim.

İşlemlerimizi Exchange Management Shell üstünden yapıyoruz. Ufak bir hatırlatma yapılacak tüm işlemlerin anlatımları Exchange Management Console aşağıdaki resimdeki alanda anlatılmaktadır.

Sertifika Talebi Oluşturmak:

Test ortamındaki;

Makine Adı : win-2008

Domain adı : sertactopal.local

Host Edilen domain : sertac.gen.tr

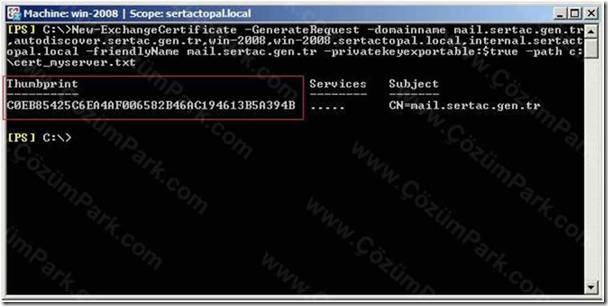

Exchange Management Shell üstünde aşağıdaki komutu kendi domain’nize göre uyarlayarak çalıştırın.

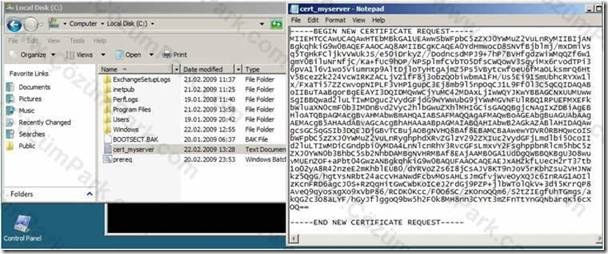

New-ExchangeCertificate -GenerateRequest -domainname mail.sertac.gen.tr,autodiscover.sertac.gen.tr,win-2008,win-2008.sertactopal.local,internal.sertactopal.local -friendlyName mail.sertac.gen.tr -privatekeyexportable:$true -path c:\cert_myserver.txt

Burada autodiscover kaydı bizim için önemli sebebi ise Outlook 2007 kullanan client larda autodiscover özelliği sayesinde çok kolay bir şekilde ayarlamalarımızı yapacağız.

Komutu çalıştırdık ve talep dosyamız oluştu. Burada “Thumbprint” (parmak izi) kavramına dikkat edelim. Sonraki adımlarda oluşan Parmak izi işimize yarayacak.

Sertifika Talebini Sertifikaya Dönüştürmek:

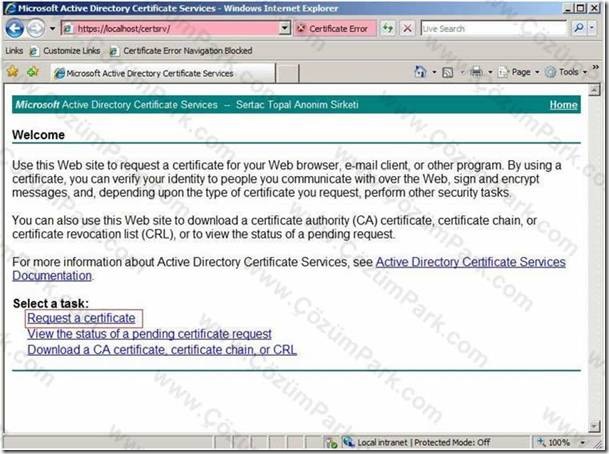

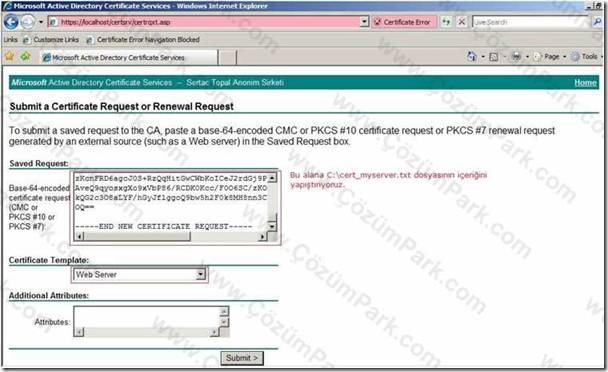

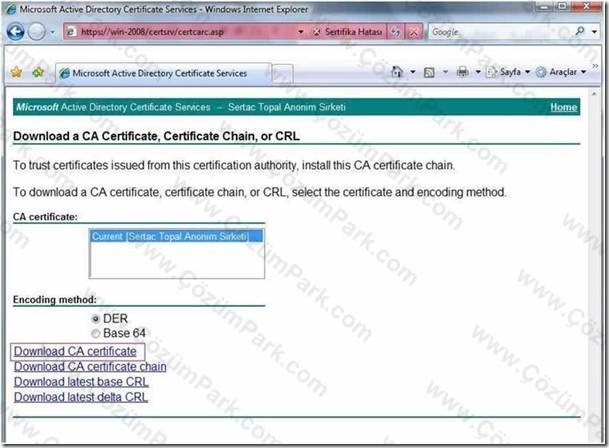

Oluşan cert_myserver.txt dosyası bizim talep dosyamız bu dosya ile certsrv sitesine girerek talebi sertifikaya çeviriyoruz.

Certsrv sitesine girmek için : https://localhost/certsrv

Bu alada C:\cert_myserver.txt dosyasının içeriğini yapıştırıyoruz.

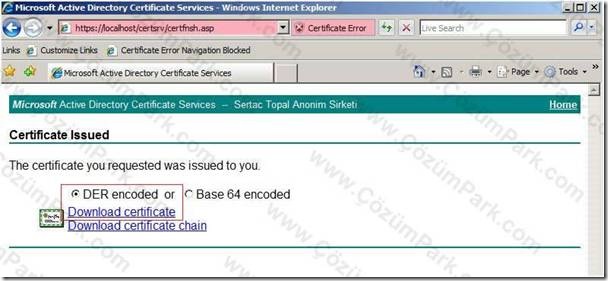

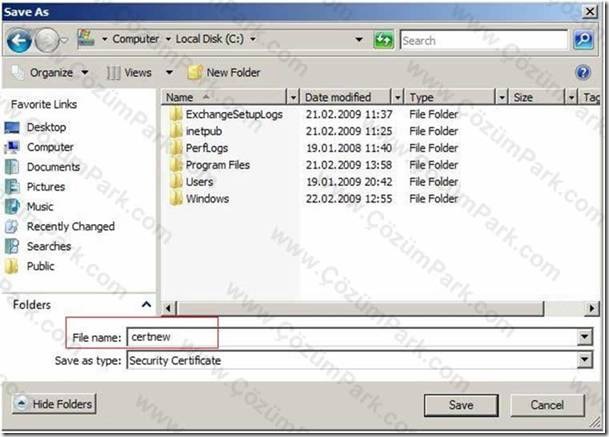

Oluşan Sertifikayı Exchange Import Etmek:

Talep oluşturduk, talebi sertifika dosyasına çevirdik sıra geldi bunu Exchange 2007 nin görmesini saylamaya. Bunun için Exchange Management Shell de aşağıdaki komutu çalıştırıyoruz.

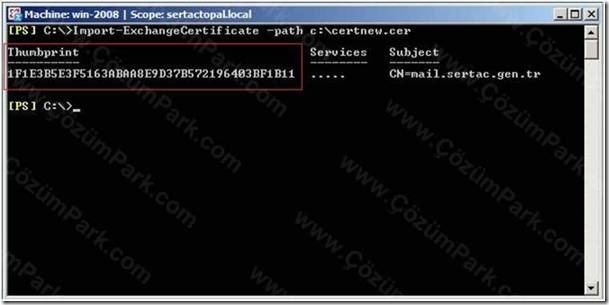

Import-ExchangeCertificate -path c:\newcert.cer

Thumbprint değerini bir yere kaydedelim. Sertifikamızı Exchange import ettik ancak henüz etkin değil etkinleştirirken bu numarayı kullanacağız. Bu işlemden önce ufak bir kontrol yapalım.

dir cert:\LocalMachine\My | fl

bu komut ile yüklü olan sertifikaları görüntülüyoruz.

Gördüğünüz gibi sertifikamız yüklenmiş ve parmak izlerimiz uyuşuyor. Şimdi sertifikamızı aşağıdaki komut ile etkinleştirelim. -Thumbprint den sonra yukarıdaki rakamı yazıyoruz.

Enable-ExchangeCertificate -Thumbprint 1F1E3B5E3F5163ABAA8E9D37B572196403BF1B11-services “IIS,IMAP,POP”

Sertifikamız IIS, IMAP, POP servisleri için etkinleşmiş oldu.

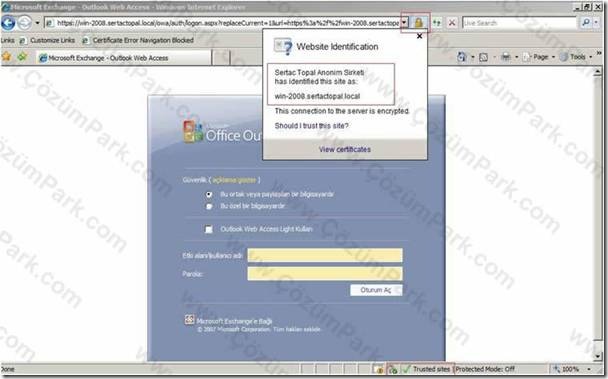

Bakalım OWA girerken neler olacak. https://win-2008.sertactopal.local/owa/ adresinden giriş yapıyorum.

Gördüğünüz gibi başarılı şekilde uyarı almadan OWA sitemizin login ekranı geldi. Sertifikamızın içeriğinde kontrol edelim.

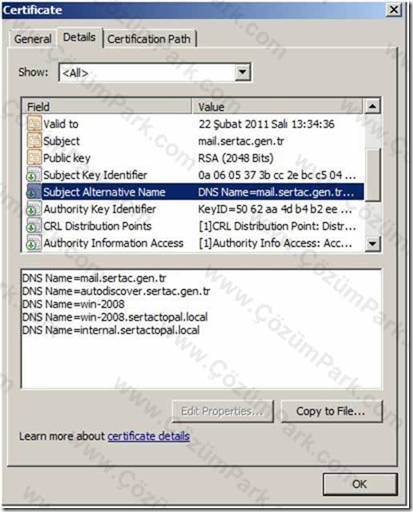

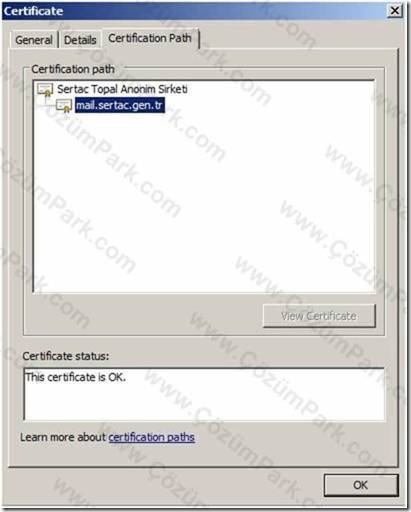

Kurulumda Common Name Kısmına yazdığımız isim ISSUED By olarak görünmekte. Çözümlenmesini istediğimiz isim de Exchange Management Shell den eklediğimiz gibi mail.sertac.gen.tr

Gördüğünüz gibi tüm eklediğimiz isimler tek bir sertifika altında güvendirilmiş durumda.

OWA ya giriş işlemlerini tamamlamış olduk. Şimdi RPC over http ile ilgili adımlara geçelim.

Exchange 2007 de RPC over http Ayarları

İlk öne RPC-over-HTTP-proxy özelliğini kurmamız gerekli. Bunu Server managerden Add feature seçeneği ile yapabileceğimiz gibi CMD den de çok kolay bir şekilde yapabiliriz. Gerekli komutumuz

ServerManagerCmd -i RPC-over-HTTP-proxy

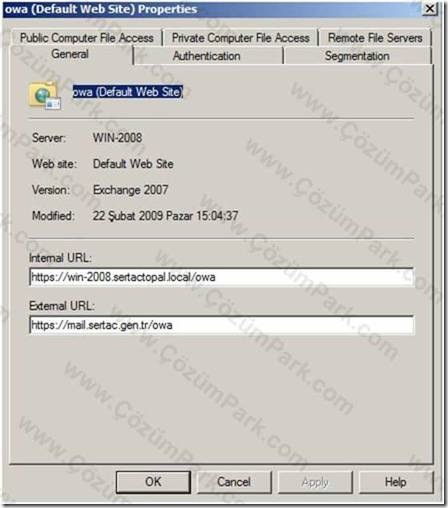

Bu özelliği yükledikten sonra Exchange Management Console dan OWA ve Offline Adress Book Distribution için External URL belirlememiz gerekli.

Daha sonra aşağıdaki resimdeki gibi “Enable Outlook AnyWhere” seçeneğini seçiyoruz.

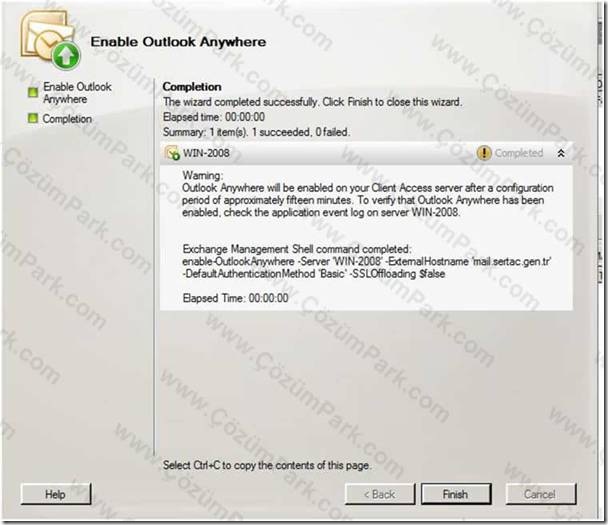

Etkinleştirme işlemi tamamlanmış oluyor. Burada aldığımız uyarıda Etkinleşme işleminin yaklaşık 15 Dk sürebileceğini belirtiliyor.

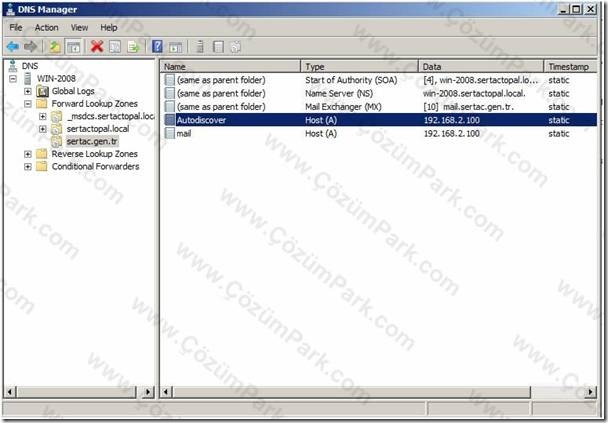

Şimdi Outlook 2007 yi Autodiscover özelliği ile kolayca yapılandırmamız için DNS de Autodiscover kaydı girmemiz gerekli. Burada girdiğim IP adresi Exchange 2007 nin IP sidir.

Outlook 2007 Kullanan Kullanıcının RPC over http Ayarlarını Yapmak:

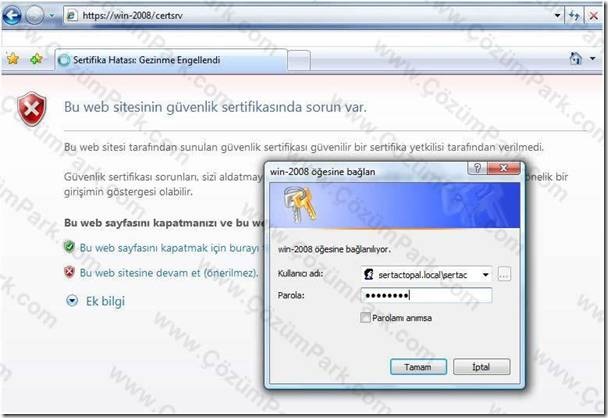

Ben işlemlerimi kendi makinem üstünde yapacağım. Örneğin kapsamlı olması için Domain’e üye değilim. Bunun için ilk önce certsrv sitesine bağlanarak bilgisayarıma sertifika yüklemeliyim.

NOT: Eğer domain’e üye bir bilgisayardaysanız sertifika yükleme işlemi yapmanıza gerek YOKTUR.

Siteye login olarak giriyoruz.

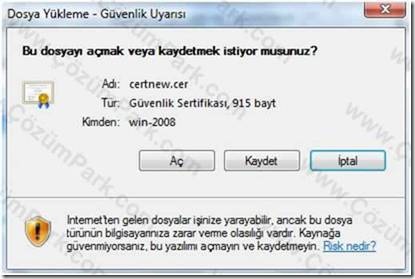

Sertifikayı kaydediyoruz.

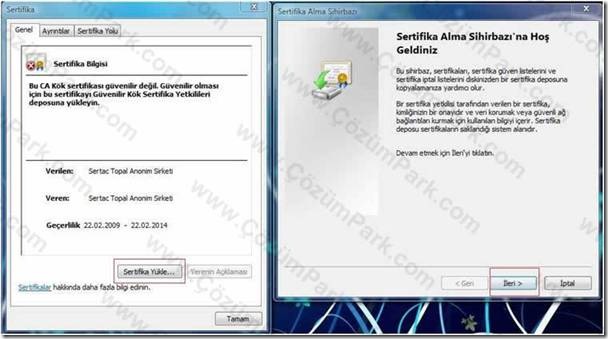

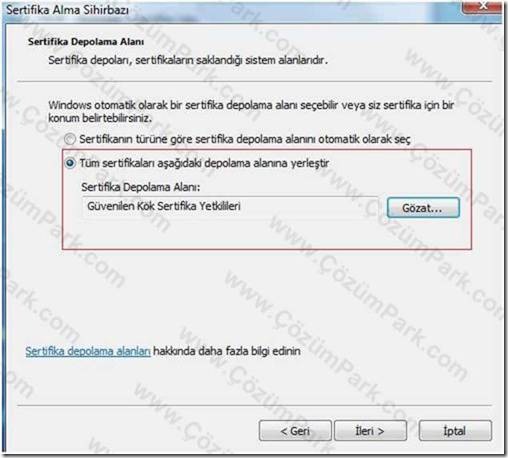

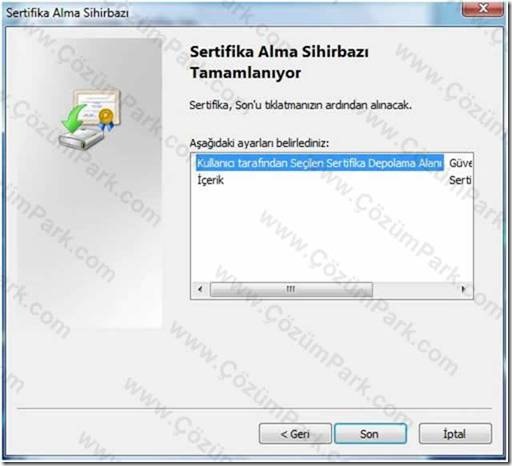

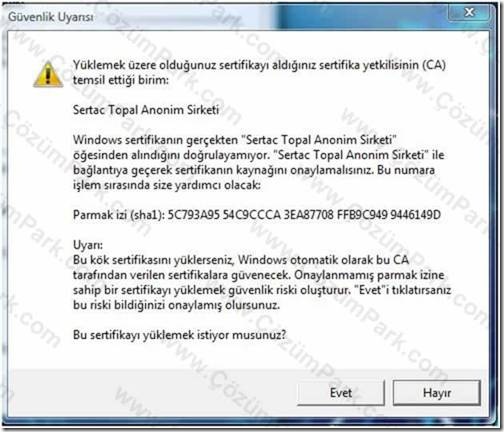

Kaydettiğimiz sertifikayı tıklayarak açıp bilgisayarımıza yüklüyoruz.

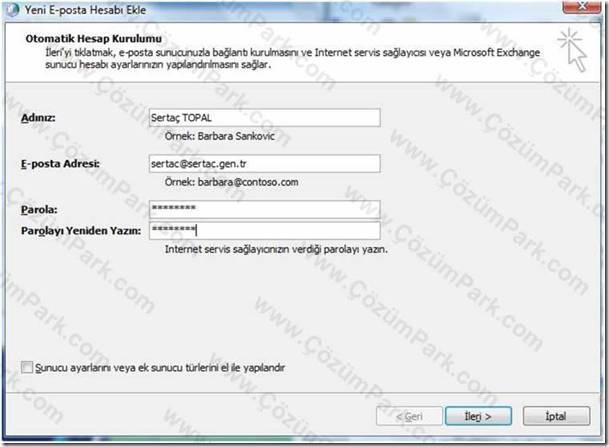

Artık bilgisayarımız CA ya güvenir duruma geldi. Şimdi Outlook 2007 de ayarlarımızı yapıyoruz.

Belki de hayatınızdaki en kolay yapacağınız mail ayarı işlemi olacak. Yapmanız gereken sadece ve sadece yukarıdaki alanları doğru olarak doldurmak ve ileri butonuna basmak tüm işlemler Autodiscover özelliği sayesinde otomatik olarak yapılacak.

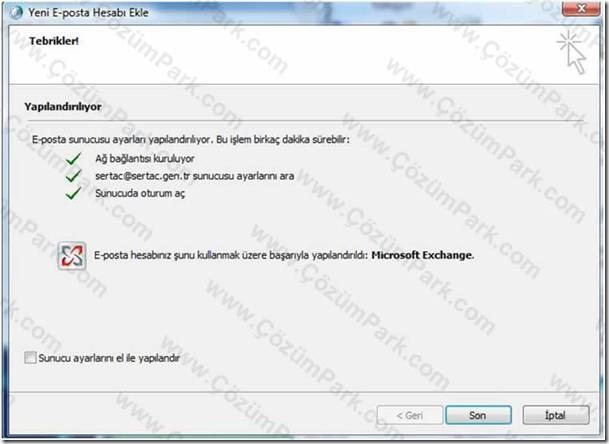

Gördüğünüz gibi sunucu tarafındaki tüm ayarlar yapıldı. Outlook 2007 mizi açalım.

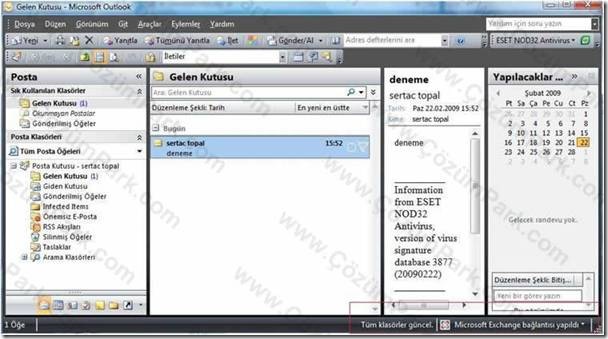

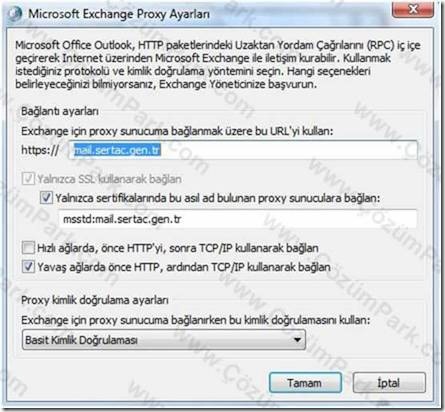

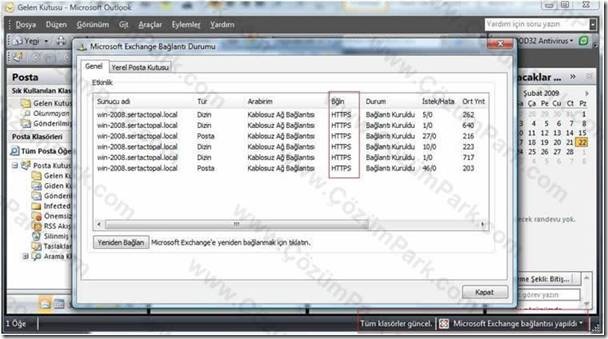

Gördüğünüz gibi Exchange server bağlantısı yapıldı ve tüm klasörler güncel durumda. Otomatik yapılan ayarları detaylı olarak incelemek gerekirse aşağıdaki alanları kontrol edebiliriz. Tüm bu alanlar otomatik olarak yapılandırıldı.

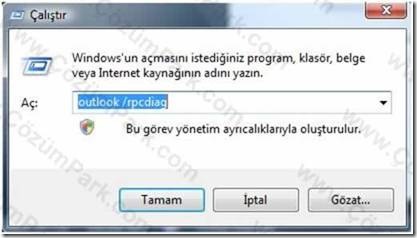

Sizlere işlemlerin http üstünden olduğunu göstermek için “Hızlı ağlarda, önce http’yi kullan…. “ seçeneğini seçerek outlook /rpcdiag komutu ile Outlook 2007 yi açıyorum. Sizin kullanıcılarda bu seçeneğin işaretlemeniz gerekmemektedir.

Tüm işlemlerimiz başarılı olarak çalışıyor. Bir sonraki makalede görüşmek üzere.

Sertaç TOPAL

NOT: Erkal ASLANKARA’ya katkılarından dolayı teşekkür ediyorum