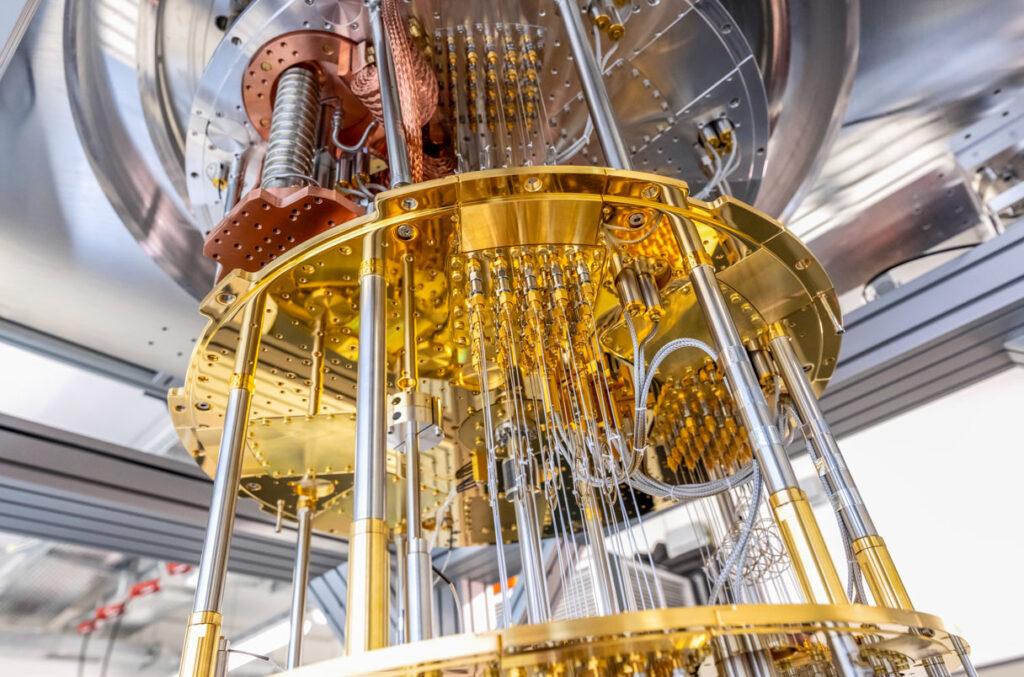

Kuantum teknolojisi hızla ilerliyor ve maalesef bu gelişmeyi en yakından takip eden gruplardan biri kötü niyetli aktörler. Bugün pratikte kırılamaz görünen şifreleme yöntemleri kuantum bilgisayarların hesaplama kapasitesi karşısında savunmasız kalacak.

Temel e-posta güvenliği ayarları (MX, PTR, SPF, DKIM, DMARC) bile düzgün yapılandırılmamış çok sayıda şirket olduğunu düşünürsek kuantum-hesaplama gücünün yaratacağı riskleri tahmin etmek hiç de zor değil.

Tabi ki böyle bir risk ortamında aklınıza bizim elimiz armut toplamıyor sözü gelebilir. Savunma tarafı da kuantum riskine hazırlanmalı. Kuantum-dayanıklı stratejiler geliştirmesi gerekiyor. Peki burada son durum nasıl?

Öncelikle bu konudaki temel bulguları paylaşmak istiyorum;

-

Harvest now, decrypt later: Bugün yakalanan ve şifreli saklanan veriler 5 yıl veya daha uzun süre korunması gerekiyorsa gelecekte kuantum bilgisayarlarla kolayca çözülebilir. Bunu kesinlikle farkında olmamız şart.

-

NIST mevcut açık anahtarlı algoritmalar yerine kullanılabilecek kuantuma dayanıklı (post-quantum) algoritmaları yayımladı. Bunları incelediniz mi?

-

Kuantum Anahtar Dağıtımı (QKD) kuantum bilgisayarlara karşı dayanıklı anahtar üretimini mümkün kılıyor. Sistemleriniz buna hazır mı?

Peki neler öneriliyor?

-

Şirketlerde kullanılan tüm kriptografi sistemlerini tespit edin (TLS, VPN, DNSSEC, S/MIME vb.). Burası gerçekten çok önemli. Öyle ki basit bir örnek vermek istiyorum pek çok şirket içerisinde kullanıcılar farkında olmadan EFS şifrelemesi ile dosyalarını şifreliyor ve olası bir makine değişikliğinde bu dosyalarına ulaşamıyorlar. IT’ nin ise bundan pek haberi olmuyor. Tabi ki büyük kurumlarda varsayılan olarak son kullanıcıların otomatik EFS sertifikası alması yasak veya recovery agent tanımlı olduğu için veriler kurtarılabiliyor.

-

Sistemleri kuantuma dayanıklı algoritmalara (ör. ML-KEM) yükseltin. Bu tabi pek kolay değil, malum NTLM v1 bile kapatmaya kalktığımız zaman milyon tane sorun yaşıyoruz. Sadece core sistemler değil, destek sistemleri de güncel olmaz ise bu tür güvenlik sıkılaştırmaları patlıyor.

-

PQC kullanamayan sistemler için alternatif olarak QKD yaklaşımını değerlendirin. Buraya kadar geliyorsanız zaten şanslısınız.

Peki öngörümüz nedir?

2029’a kadar kuantum bilgisayarlar mevcut asimetrik kriptografi yöntemlerini güvensiz hale getirecek. Ondan sonra zaten show başlar.

Saldırganlar en çok ne üzerinde çalışıyor?

En acil konu, anahtar değişim protokollerinin (key exchange) kuantuma dayanıklı hale getirilmesi. Çünkü saldırganlar bugünden trafiği kaydedip ileride kırabilir (“Harvest now, decrypt later”). Bu nedenle 2029 yılından sonra değiştiririz tezi çöküyor.

SHA ve AES henüz kuantum tehdidi altında değil; AES-256 ve SHA-384/512 öneriliyor. Bundan eski algoritmalar zaten günümüz teknolojileri ile de güvensiz.

NIST onaylı algoritmalar:

-

-

AES-256 (simetrik şifreleme)

-

ML-KEM (anahtar değişimi, CRYSTALS-Kyber)

-

ML-DSA (dijital imza, CRYSTALS-Dilithium)

-

LMS ve XMSS (yazılım/firmware imzalama)

-

Bunları tercih ettiğiniz sürece şu anda güvendesiniz.

Peki biz müşterilerimizde bu tür çalışmalar nasıl yürütüyoruz.

Malum her ne tür geçiş olursa olsun öncelikle etki ve risk analizi yapıyoruz. Bu tür sıkılaştırma çalışmaları öncesinde kriptografik keşif projesi yaparak tüm sistem ve uygulamalarda hangi algoritmaların kullanıldığının envanterini çıkarıyoruz. Sonra bu uygulama sahipleri ile yeni nesil algoritmalar için destek olup olmadığını öğreniyoruz. Burada tabi ki bu uygulamaların üreticileri ile de görüşmek gerekiyor.

Öncelikle kritik uygulamalardan başlıyoruz. Burada aklınıza önce basit uygulamalardan neden başlamıyoruz gelebilir. Bu süreye bağlı. Eğer şu anda bu işe girişiyorsanız vaktiniz var ve rahat hareket edebilirsiniz, ancak örneğin bir ödeme sistemleri kuruluşunda böyle bir risk önceliklidir. Zaten her uygulama kendi bacağından asılır! Yani özetle 10 uygulama olsun 9 tanesini geçirin 10. uygulama yine kendine has sorunlar çıkaracaktır. Önemli olan doğru bir etki-risk analizi ayrıca failback senaryosudur.

Kısaca dostlar 2029’a kadar mevcut açık anahtarlı kriptografi çökecek. Şirketler şimdiden envanter çıkarıp PQC algoritmalarına geçiş planını başlatmalı.

Bu konuda destek lazım olur ise bize ulaşabilirsiniz.